study/CTF

[CTF] wargame.kr_already got

파펭

2020. 3. 10. 12:25

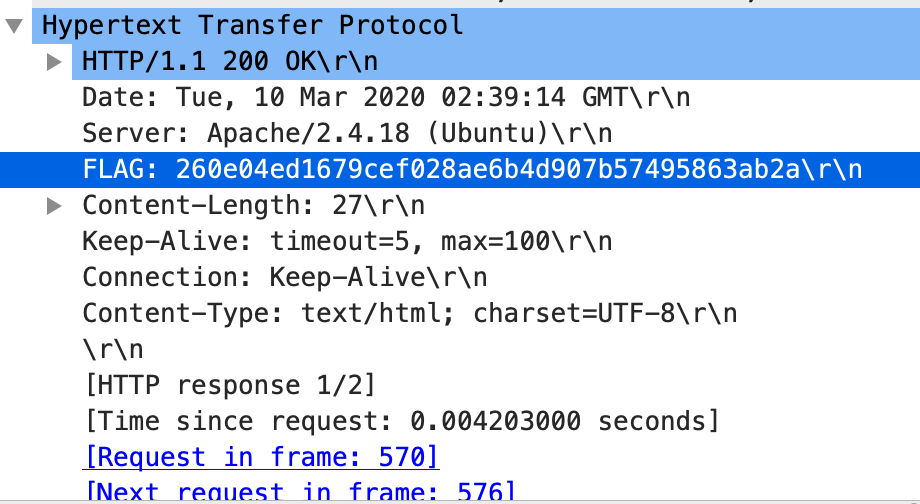

wargame.kr의 already got 문제에 대한 풀이

can you see HTTP Response header?

시작하기 전 주어진 힌트 입니다.

이것만 봐도 http 프로토콜의 응답 헤더를 보면 되겠구나를 알 수 있다.

방법

1. 시작하기 전 와이어샤크를 켜주고 네트워크 선택하여 패킷캡쳐를 실행한다.

* 와이어샤크는 패킷을 캡쳐하는 프로그램으로 무료이며 https://www.wireshark.org 에서 다운로드 받으면 됩니다.

2. already got 문제를 start 한다.

3. 와이어샤크 실행을 중지 시킨다(좌측 상단의 빨간색 네모박스).

4. http 프로토콜 패킷만 보이게 필터를 씌여주고 Source(보내는 컴퓨터의 ip 주소)가 175.207.12.40, Destination(받는 컴퓨터의 ip 주소)가 192.168.0.4 인 것을 찾고 (-> response packet) info란에 (text/html)가 있는 것을 선택한다.

*자신의 컴퓨터의 ip주소는 터미널창을 통해 찾으면 된다. 와이파이를 사용한다면 대부분 ip 주소가 192.168.?.? 형태이기 때문에 쉽게 예측이 가능하다.

*(text/html)을 보면 상대방이 웹페이지를 보냈다는 것을 알 수 있다.

5. 하단을 보면 패킷에 대한 상세 내용이 뜨고 http 헤더를 펼치면 FLAG를 찾을 수 있다.

"FLAG:" 이후 "\r\n"이전의 내용을 복사해 답을 제출하면 끝